El tipo de evil twin, consiste en simular un router igual al que queremos atacar, desautenticamos a todos los clientes del router bueno y si algún cliente se conecta al maligno e introduce la clave en un formulario ya la tendremos, así de sencillo y rápido.

Linset lo descargaremos de aquí, que es el repositorio de vk496, autor de la herramienta.

En la distribucion Wifislax 4.8 ya viene incluida, en Wifislax > Wpa > Linset (Evil twin attack).

Lo mas normal es que el archivo lo hayamos guardado en descargas y posteriormente lo ejecutamos. Abrimos una consola de comandos y escribrimos lo de naranja:

Nos movemos a descargas: cd Descargas

Damos permisos a todos los usuarios de ejecución: chmod a+x linset

Lo ejecutamos: linset

|

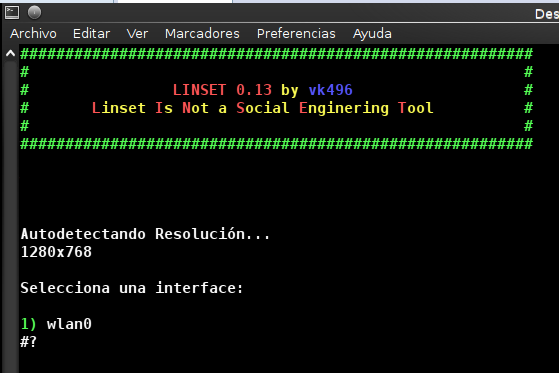

| Inicio de Linset y seleccion de la tarjeta. |

Seleccionamos la interfaz: 1 (En mi caso corresponde a mi tarjeta Alpha.

Seleccionamos el canal: 1 (Escanear todo)

Nos empezara a capturar redes, cuando tengamos las deseadas, pulsamos Control + C , para que pare de capturar.

|

| Redes capturadas, seleccionamos una que tenga clientes. |

Método de verificación de pass: 1 Handshake(Recomendado)

Tipo de comprobación del handshake: 1 Estricto

Capturar handshake del cliente: 1 Realizar desaut. masiva al AP objetivo

|

| Desautentificación y captura del handshake |

Selecciona la interface web: 1 Interfaz web neutra.

Selecciona idioma: 2 Spanish

|

| Elección de idioma e info del objetivo |

Y empezara el ataque, levanta el evil twin (Punto wifi malvado con idéntico nombre pero con autentificación open y luego echa a todos los clientes de la red verdadera para forzarlos a conectarse a la malvada y se queda así esperando una contraseña.

Desde un móvil/pc/tablet victima que estuviera conectado a la red y elija la malevola conseguirá acceder sin ningún problema a la red, pero al intentar cargar una pagina le saldrá un mensaje, y justo en el momento que presione enviar es enviada al atacante y automáticamente comprueba si es verdad la contraseña, en el caso de que no sea, saldrá que no es correcta.

Pero.... si esta esta correcta al atacante le aparecerá el mensaje como que la ha conseguido y la correspondiente password.

Un ataque muy sencillo interactuando con clientes de una red, que debemos cuidar como usuarios saber bien donde introducimos la contraseña y quien puede haber detrás de esa pantalla de login.

Buen tutorial... solo como nota el wifislax 4.9 ya trae instalada la herramienta linset.

ResponderEliminarLes recomiendo correr el wifislax en un cd live ya que al momento de correrlo en una maquina virtual ya sea VB o VW, puede generar conflictos al momento de detectar su tarjeta inalambrica externa.

Herramienta de hack wpa2 excelente jamas habia visto como la ingeniera social puede llegar a ser tan potente. Gracias amigo por tu Post

Buenas, usted me pudiera explicar como introducir un handshake previamente capturado por la herramienta handshake y poder introducirlo en linset para ahorrar tiempo ya que mis redes a crakear estàn bastante distante digamos un 21% y paso hora y no capturo el handshake.

ResponderEliminarGracias.

mi correo es robe4967@gmail.com

tengo inslado wifislax 64

ResponderEliminar