Gray Fish proporciona páginas de phishing totalmente indetectables. ¿Estás aburrido de que un enlace sea bloqueado por Facebook u otros sitios? ¿Tu proveedor de alojamiento suspende tu cuenta (por ejemplo, 000webhost)? No pierdas la esperanza. Prueba con Gray Fish. Los hackers son 10 veces más inteligentes que los simples programadores. Pero no te dicen todo. Antes de usarlo, asegúrate de leer todos los artículos para evitar cualquier problema.

Características

- Totalmente indetectable (significa que el enlace no se bloqueará + el proveedor de alojamiento no suspenderá su cuenta).

- Casi, todas las plantillas están por debajo de los 20KBs lo que ayuda a cargar las páginas web rápidamente.

- Las imágenes están codificadas en base64 para evitar enlaces externos + internos.

- Los códigos están altamente comprimidos. Los códigos adicionales han sido eliminados.

- El formulario de acceso no puede ser evitado hasta que todas las entradas hayan sido llenadas por una víctima.

- Enlace con vista previa personalizada (imagen + título + descripción) cuando se comparte en cualquier página web.

- Se ha creado un panel de inicio de sesión de administrador para los tontos absolutos.

Cómo Usar

Descarga los archivos del proyecto. En Linux, ejecuta el siguiente comando:

git clone https://github.com/graysuit/grayfish.git

- Sube todos los archivos a cualquier web hosting que te guste

- Ingresa tu nombre de usuario y contraseña (El usuario y contraseña por defecto es fish)

- Selecciona cualquier enlace de phishing

- Acorta el enlace si quieres

- Envía el enlace a la víctima

Nota

El nombre de usuario/contraseña se mostrará en el panel de administración

Sitios/plantillas de Phishing disponibles

- Dropbox

- Facebook_desktop_homepage

- Facebook_desktop_static

- Facebook_mobile + 2FA

- Facebook_mobile_fake_security

- Github

- Garena Free Fire

- Microsoft

- Netflix

- Protonmail

- Snapchat

- Tumblr

- Messenger

- Twitter_desktop

- WordPress

- Yahoo

Ejemplo de Uso

A pesar de indicar que tu hosting no será bloqueado, hay que tener cuidado. Incluso muchos alojamientos web no aceptan este tipo de contenido. Por ello, la prueba fue realizada a nivel local.

Entonces, copiamos los archivos descargados a la carpeta /var/www/html e iniciamos apache.

cd /grayfish

sudo cp -r * /var/www/html

cd /var/www/html

sudo chmod -R 777 ./

service apache2 start

Una vez dado los permisos necesarios (dentro de la carpeta de servidor) e iniciar apache, accedemos al sitio web, en este ejemplo, localhost. (puedes escribir localhost en tu navegador y presionar la tecla Intro, O, ir a la dirección web con la IP 127.0.0.1)

Colocamos las credenciales por defecto (fish) e ingresaremos al panel de GrayFish.

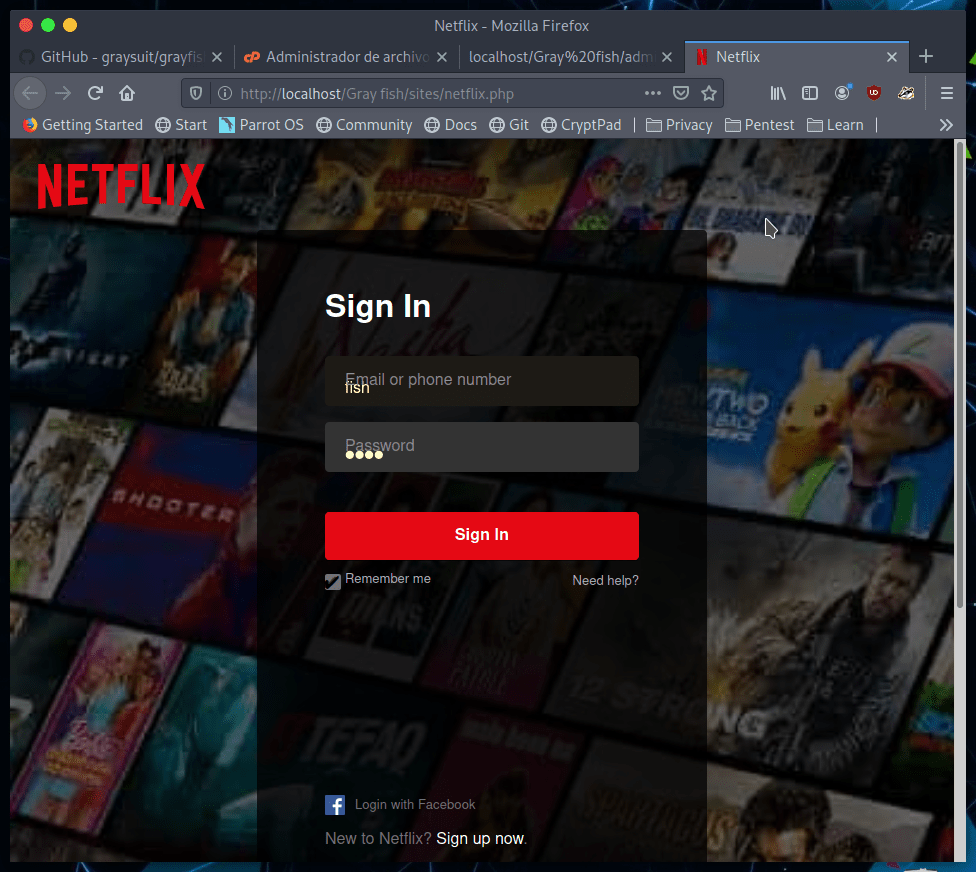

A partir de aquí, la ingeniería aplicada nace en tus ideas de persuasión. Al ser un ejemplo sencillo, simplemente abrí la URL con la página a “engañar“. Elegí Netflix como se muestra en la siguiente pantalla:

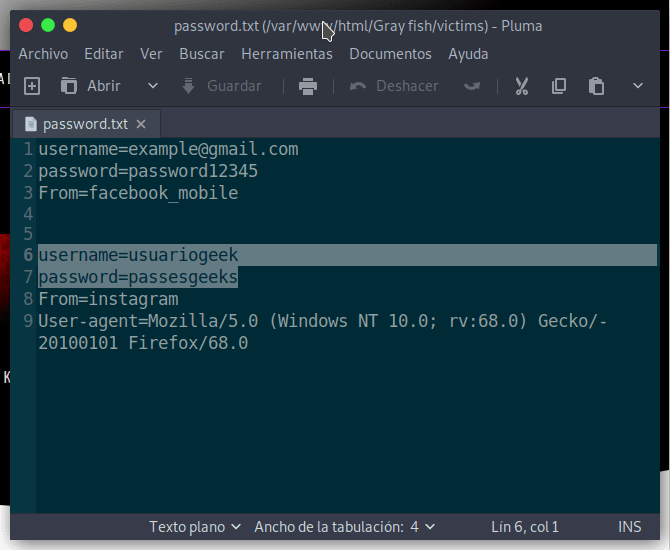

Finalmente, las credenciales capturas se muestran en el panel principal y/o se guardan en el archivo de texto password.txt dentro de la carpeta /Gray fish/victims.

No hay comentarios:

Publicar un comentario