Saludos estimados lectores muy buenas noches a todos en esta oportunidad les enseñare a instalar Tor en su distro preferida Kali linux 2.0, la instalación sirve cualquier distro GNU.

Recordemos la función de Tor según los creadores

¿Que es la red Tor?

La red Tor es un grupo de servidores que funcionan con voluntarios que permite a las personas a mejorar su privacidad y seguridad en Internet. Usuarios de Tor emplean esta red mediante la conexión a través de una serie de túneles virtuales en lugar de hacer una conexión directa, permitiendo así que las dos organizaciones y personas para compartir información a través de redes públicas sin comprometer su privacidad. En la misma línea, Tor es una herramienta eficaz de eludir la censura, lo que permite a sus usuarios para llegar a destinos o contenidos bloqueados de otro modo. Tor también puede ser utilizado como un bloque de construcción para los desarrolladores de software crear nuevas herramientas de comunicación con una función de las características de privacidad.

¿Quienes utilizan la red?

Los individuos usan Tor para mantener sitios web de seguimiento de ellos y sus familiares, o para conectarse a sitios de noticias, servicios de mensajería instantánea o similares cuando estos son bloqueados por sus proveedores locales de Internet. Servicios ocultos de Tor permiten a los usuarios publicar sitios web y otros servicios sin necesidad de revelar la ubicación del sitio. Las personas también usan Tor para la comunicación sensible socialmente: salas y foros web de supervivientes de violación y abuso, o personas con enfermedades chatear.

Los periodistas usan Tor para comunicarse de forma más segura con confidentes y disidentes. Las organizaciones no gubernamentales (ONG) usan Tor para permitir a sus trabajadores conectarse a su sitio web en casa mientras están en un país extranjero, sin notificar a todas las personas cercanas que están trabajando con esa organización.

Grupos como Indymedia recomiendan Tor para salvaguardar la privacidad en línea y la seguridad de sus miembros. Los grupos de activistas como la Electronic Frontier Foundation (EFF) recomiendan Tor como un mecanismo para mantener las libertades civiles en línea. Corporaciones usan Tor como una forma segura de llevar a cabo análisis de la competencia, y para proteger a los patrones de contratación sensibles de espías. También lo utilizan para reemplazar las tradicionales VPNs, que revelan la cantidad exacta y el momento de la comunicación. ¿Qué lugares tienen empleados trabajando tarde? ¿Qué lugares tienen empleados consultoría sitios web de búsqueda de empleo? Que divisiones de investigación se comunican con los abogados de patentes de la compañía?

Una rama de la Marina de los EE.UU. usa Tor para la recolección de inteligencia de fuente abierta, y uno de sus equipos usó Tor cuando estén desplegados en el Medio Oriente recientemente. Aplicación de la ley usa Tor para visitar sitios web sin dejar direcciones IP del gobierno en sus registros web, y para la seguridad durante las operaciones de picadura.

La variedad de personas que usan Tor es en realidad parte de lo que lo hace tan seguro. Tor te esconde entre los demás usuarios de la red, por lo que la más poblada y diversa de la base de usuarios de Tor, se protegerá más su anonimato.

¿Por qué necesitamos Tor?

Usando Tor le protege contra una forma común de vigilancia en Internet conocida como "análisis de tráfico". El análisis de tráfico puede usarse para inferir que está hablando a quién sobre una red pública. Conocer el origen y destino de tu tráfico de Internet permite a otros a seguir su comportamiento e intereses. Esto puede afectar a su chequera si, por ejemplo, un sitio de comercio electrónico utiliza discriminación de precios sobre la base de su país o institución de origen. Puede incluso amenazar tu trabajo y seguridad física revelando quién y dónde se encuentra. Por ejemplo, si vas a viajar al extranjero y conectarse a los ordenadores de su empleador para revisar o enviar correo, puede revelar inadvertidamente tu nacionalidad y afiliación profesional a cualquiera que la observación de la red, incluso si la conexión está encriptada.

Entorno gráfico de como funciona Tor

Sin

duda tor a lo largo de todos estos años , nos ha brindado muchos

beneficios para nuestra navegación anonima, sobre todo para nuestras

auditorias de pentesting en plataformas externas.

Instalando Tor en Kali linux 2.0

Abriremos la terminal y ejecutaremos lo siguiente para descargar el tor

de acuerdo a nuestra arquitectura, por mi parte descarge el archivo de

32bits

root@kali:~# wget https://dist.torproject.org/torbrowser/5.0.2/tor-browser-linux32-5.0.2_en-US.tar.xz

Una ves descargado todo, pasaremos a extraer los archivos.

root@kali:~# tar -xvf tor-browser-linux32-5.0.2_en-US.tar.xz

Luego de haber extraido los archivos en una carpeta lo que haremos sera entrar al directorio pero antes daremos permisos root con credenciales de usuario.

root@kali:~# chown -R root:root tor-browser_en-US/

Luego de ello entraremos a la carpeta tor-browser_en-US/Browser

root@kali:~# cd ~/tor-browser_en-US/Browser

Lo siguiente sera configurar algunas configuraciones que tiene por

defauld para corregirlos y tener nuestro tor 100 % funcional, lo

abriremos por leafpad

root@kali:~# leafpad start-tor-browser

Daremos en buscar y pondremos la palabra root y como vemos nos arroja la siguiente linea de permisos:

--------------------------------------------------------------------------------------------------------------------------

if [ "`id -u`" -eq 0 ]; then

complain "The Tor Browser Bundle should not be run as root. Exiting."

exit 1

fi

--------------------------------------------------------------------------------------------------------------------------

lo que haremos simplemente sera añadir 1 a la variable 0 así de fácil.

--------------------------------------------------------------------------------------------------------------------------

if [ "`id -u`" -eq 1 ]; then

complain "The Tor Browser Bundle should not be run as root. Exiting."

exit 1

fi

--------------------------------------------------------------------------------------------------------------------------

Guardamos y listo ejecutamos el ejecutable de la siguiente manera.

./start-tor-browser

Listo tenemos instalado el Tor Browser en nuestro Sistema operativo,

ahora lo que haremos sera configurarlo para una prueba de pentesting.

Sqlmap and Tor Security Testing

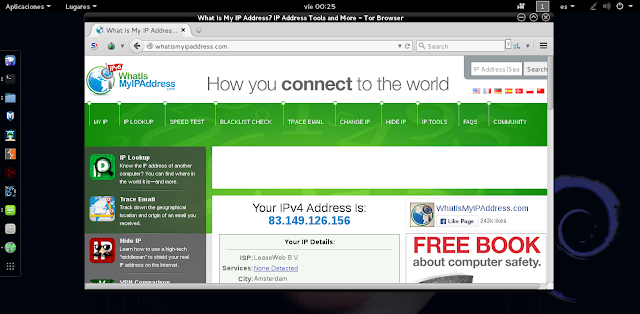

Lo primero que haremos sera abrir el navegador TOR como vemos en

la imagen anterior y entrar a preferencias > Advanced >Settings,

lo que nos interesa es el puerto: 9150 con

el puerto es suficiente para poder conectarnos desde mi terminal de

SQLMAP al servidor TOR y enviar el ataque a la web victima.

root@kali:~# sqlmap -u "http://www.ejemplo.com/detalle.php?id=1" --tor --check-tor --tor-port=9150 --tor-type=SOCKS5 --dbs

Saludos para todos! estimados lectores de este humilde blog :)

No hay comentarios:

Publicar un comentario